Ciągłość działania - sposoby fizyczne i wirtualne

-

- Józef Muszyński,

- 18.09.2012

Organizacje, których funkcjonowanie w dużym stopniu opiera się na systemach informatycznych, muszą wiedzieć, jak zapewnić ciągłość działania biznesu (Bussines Continuity) na wypadek awarii. Skutkiem wdrażania odpowiednich polityk, procedur i technik może być proste działanie - jak odtworzenie systemu z kopii awaryjnej, ale także tak skomplikowane - jak przełączenie na zapasowe centrum danych.

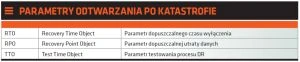

Zasadnicze zadania systemu zapewniającego ciągłość biznesową (BC) to łagodzenie lub neutralizowanie skutków awarii, pozwalające na zminimalizowanie jej wpływu na działalność przedsiębiorstwa. Zazwyczaj rozwiązanie takie wykorzystuje funkcje przywracania po awarii - DR (Disaster Recovery) oraz redundantne systemy, zapewniające wysoką dostępność - HA (High Availability). Rozwiązania HA działają w czasie rzeczywistym na realnych danych w taki sposób, że gdy zostanie uszkodzony jeden z elementów, drugi przejmuje jego zadania z minimalnym lub żadnym wpływem na procesy biznesowe. Systemy HA nie chronią przed katastrofą - obniżają tylko prawdopodobieństwo rozległej awarii.

• gdzie mają być przechowywane kopie awaryjne, i jak będą dostarczane;

• jaki sprzęt jest do tego niezbędny, gdzie uzyskać sprzęt alternatywny, jeżeli system pierwotny stanie się niedostępny;

• czy będą potrzebne nośniki instalacyjne aplikacji itp.

Przy zwiększaniu poziomu niezawodności systemów IT przedsiębiorstw ważną rolę może odgrywać wirtualizacja serwerów. Podczas wdrażania rozwiązań wirtualnych organizacje często zapominają o ich dodatkowych możliwościach, takich jak użycie środowiska wirtualnego jako platformy zapewniającej sprawny backup i odtwarzanie danych po katastrofie - często po niższych kosztach i w sposób mniej skomplikowany niż w przypadku metod tradycyjnych.

Systemy informatyczne i przechowywane w nich dane są narażone na różne zagrożenia: od infekcji złośliwym oprogramowaniem i kradzieży przez zwyczajne błędy ludzkie i awarie sprzętu/oprogramowania po katastrofy naturalne.

Wszystko zaczyna się od polityki

Można wyróżnić cztery etapy budowania strategii ciągłości działania, spójnej dla całej organizacji. Pierwszy to zdefiniowanie jej zasięgu - określenie, które aplikacje będą objęte ochroną. Drugi, to zdefiniowanie, jakie rodzaje ryzyka, zagrażające infrastrukturze, będą przedmiotem ochrony. Etap trzeci to zdefiniowanie precyzyjnych wymagań, dotyczących odtwarzania systemu dla zdefiniowanych rodzajów ryzyka. Po wykonaniu tych kroków można rozpocząć etap czwarty: określanie technicznych elementów potrzebnych do realizacji przyjętej strategii BC.

Określenie, przed jakim ryzykiem chce się chronić dane, wymaga gruntownej wiedzy. Niezależnie jednak od tego, co się wybierze, najważniejsze, aby w podejmowaniu decyzji uczestniczył zarówno dział IT, jak i specjaliści odpowiedzialni za procesy biznesowe.