Bezpieczny dostęp przez VPN cz. 2

-

- Patryk Królikowski,

- 10.05.2010

W nowym cyklu artykułów przedstawiamy najlepsze praktyki dotyczące bezpieczeństwa w różnych obszarach IT. Od ochrony poczty elektronicznej, bezpiecznej zdalnej pracy, przez zarządzanie tożsamością, po zabezpieczenia telefonii IP i wiele innych problemów, z jakimi na co dzień walczą w swoich firmach specjaliści ds. bezpieczeństwa. W drugim odcinku o SSL VPN, w poprzednim pisaliśmy o IPSec.

SSL/TLS VPN

Technologia SSL/TLS VPN mocno toruje sobie drogę wszędzie tam, gdzie pojawiają się użytkownicy mobilni. Producenci najczęściej reklamują swoje rozwiązania tej klasy jako niewymagające instalacji klienta (clientless VPN). Jest to jednak tylko część prawdy. Wszystko zależy od trybu, w którym ustanawiane jest połączenie.

Szukając rozwiązania SSL VPN, dobrze jest odwiedzić wspomnianą już stronę organizacji VPN Consortium i sprawdzić, jakie funkcje możemy brać pod uwagę. Warto też pamiętać, że do niektórych zastosowań wcale nie będziemy potrzebowali sprzętu za setki tysięcy dolarów. Istnieją znakomite rozwiązania darmowe.

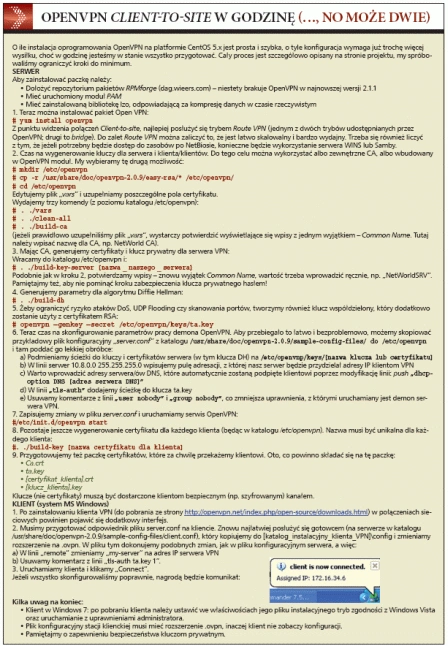

Ale SSL VPN to nie tylko połączenia client-to-site. Przykłady rozwiązań typu open source, np. OpenVPN (http://openvpn.net/), dowodzą, że technologia ta z powodzeniem może zostać wykorzystana również do budowania tuneli site-to-site, i to niemal zupełnie za darmo. W ramce "OpenVPN client-to-site w godzinę" opisujemy, jak szybko postawić i skonfigurować własny serwer oparty na OpenVPN.

Teoretycznie więc, główną zaletą tuneli realizowanych za pośrednictwem SSL VPN jest ich przyjazność dla użytkownika końcowego. Ostatecznie nie musi on mieć żadnego dodatkowego oprogramowania poza przeglądarką, za pomocą której następuje połączenie z urządzeniem terminującym ruch.