Ransomware to największe zagrożenie dla bezpieczeństwa IT

-

- 20.03.2016

Prognozy dotyczące rozprzestrzeniania się zagrożeń ransomware są zatrważające. Być może już wkrótce konieczność zapłaty okupu stanie się standardowym kosztem dla wszystkich użytkowników internetu.

W ostatnich kilku latach miliony komputerów zostały z sukcesem zaatakowane przez programy określane jako ransomware, które szyfrują zawartość pamięci masowych i żądają okupu w zamian za udostępnienie kluczy pozwalających na ich odkodowanie.

Jest to coraz poważniejsze zagrożenie dla użytkowników indywidualnych, ale przede wszystkim dla firm, których działalność biznesowa może zostać sparaliżowana.

Zobacz również:

- Co trzecia firma w Polsce z cyberincydentem

- Spadek sprzedaży pecetów

- Palo Alto wzywa pilnie użytkowników jej zapór sieciowych, aby jak najszybciej zaktualizowali zarządzające nimi oprogramowanie

Niestety, na razie nie widać oznak, by ten coraz bardziej lukratywny biznes mógł być zahamowany, a zdaniem specjalistów ds. bezpieczeństwa będzie w najbliższym czasie szybko się rozwijał systematycznie zwiększając poziom zagrożeń. Przewidywania dotyczące prawdopodobnej proliferacji tego typu szkodliwych programów wynikają m.in. z rosnącej konkurencji między cyberprzestępcami w szukaniu nowych ofiar i maksymalizacji zysków

Dlaczego jest to tak lukratywny biznes? Można podać parę przekonywujących przykładów. Według szacunków suma okupów, które uzyskali kryminaliści wykorzystujący oprogramowanie CryptoWall od czerwca 2014 roku przekroczyła 325 mln USD.

A jak wynika z najnowszego raportu opublikowanego przez BitDefender (Ransomware. A Victim’s Perspective), aż połowa z ankietowanych w USA i Europie firm, ofiar ransomware, przyznała się do zapłacenia okupu, a 40% zadeklarowało gotowość do jego zapłacenia w wypadku, gdyby zostały skutecznie zaatakowane.

W czerwcu 2015 roku FBI Internet Crime Complaint Center (ośrodek zajmujący się zbieraniem informacji o atakach na firmowe systemy IT) opublikował informację, że otrzymał 992 zawiadomienia o atakach przeprowadzonych przy wykorzystaniu Cryptowall, znanego programu ransomware, a straty deklarowane przez firmy będące ofiarami przekroczyły 18 mln USD. Typowe wartości żądanego okupu zawierały się z reguły w granicach 200-10000 USD.

Niektórzy specjaliści prognozują, że wkrótce wszyscy przyzwyczają się do ransomware. Ataki takie staną się denerwującym, ale standardowym elementem aktywności w internecie, a płacenie okupów będzie dodatkowym, rutynowym kosztem korzystania z sieci.

Bo w dobie internetu rzeczy może być tak, że użytkownicy zaczną uiszczać miesięczne opłaty, aby mieć pewność, że rano bez problemów będą mogli uruchomić komputer i samochód, że drzwi w ich domu nie zostaną zdalnie otwarte, rachunek za energię nie będzie dwa razy wyższy niż powinien, domowe urządzenia takie jak Smart TV nie zmienią swych funkcji, a urządzenia medyczne podtrzymujące funkcje życiowe nie zabiją ich użytkownika, bo nie wpłacił żądanego okupu.

“Trzeba wciąż powtarzać i przypominać, że ransomware to obecnie plaga w internecie” napisali na blogu Cisco Andrea Allievi i Holger Unterbrink, specjaliści tej firmy zajmujący się analizą zagrożeń.

Warto też zauważyć, że FBI opublikowało ostatnio ostrzeżenie, iż autorzy ransomware opracowują programy, które mogą infekować nie tylko pojedyncze komputery, ale całą firmową sieć włącznie z systemami do backupu, jak donosi portal Security Ledger.

Natomiast Institute for Critical Infrastructure Technology opublikował w marcu 2016 roku raport o ransomware: The ICIT Ransomware Report, w którym można m.in. znaleźć zestaw porad jak postępować w przypadku, gdy firmowy system zostanie skutecznie zaatakowany przez ransomware.

Ewolucja zagrożeń

Pierwsze programy typu ransomware pojawiły się już ponad 25 lat temu, ale początki ich masowego rozprzestrzeniania to rok 2014.

Obecnie wyraźnie widać, że nastąpił kolejny etap popularyzacji tego zagrożenia. Początkowo dotyczyło ono głównie komputerów PC pracujących pod kontrolą Windows oraz, w mniejszym stopniu urządzeń z systemem Android. Pod koniec 2015 roku zarejestrowano pierwsze programy ransomware atakujące serwery webowe korzystające z systemu Linux, a w 2016 roku pojawiły się ataki na komputery Mac OS X.

Specjaliści ds. bezpieczeństwa już od pewnego czasu podkreślali, że ofiarami stać się mogą komputery z systemem Mac OS X, a także inne urządzenia, jak nowej generacji odbiorniki Smart TV wykorzystujące Android. Ostrzeżenia te zaczynaja się sprawdzać. Ostatnio pojawiły się programy ransomware atakujące komputery Apple, a ich różne wersje dla systemu Android znane są od dłuższego czasu (patrz Trojan na Androida... lub Porn Droid).

Najprawdopodobniej pierwszy atak ransomware na komputery Apple pracujące pod kontrolą Mac OS X jest dobrym przykładem ilustrującym sposób działania cyberprzestępców i potencjalne zagrożenie nawet dla dbających o bezpieczeństwo użytkowników.

Ransomware KeRanger został w marcu tego roku wykryty przez specjalistów z Palo Alto Networks. Program został wprowadzony do aktualizacji 2.90 aplikacji Transmission, klienta Mac BitTorrent, która przez pewien czas była dostępna w oficjalnym sklepie Apple i miała odpowiedni certyfikat, który powoduje, że program zabezpieczający Apple GateKeeper bez ostrzeżeń zezwala na instalację oprogramowania.

Po zainstalowaniu KeRanger jest uśpiony przez trzy dni, a dopiero później kontaktuje się z serwerem C&C i zgodnie z jego instrukcjami zaczyna szyfrować zawartość dysków oraz żąda okupu w wysokości ok. 400 USD (1 bitcoin).

Analiza kodu ujawniła, że zawiera on nie działającą na razie funkcję, która ma szyfrować kopie zapasowe wykonywane automatycznie przez Apple Time Machine, oprogramowanie dołączone do systemu OS X.

W 2015 roku zaczęły się też pojawiać wersje programów ransomware atakujące serwery pracujące pod kontrolą Linuksa. Według SophosLabs, dobrym przykładem tego zagrożenia może być Linux/Ransm-C wbudowany do niewielkiego programu uruchamianego z linii poleceń.

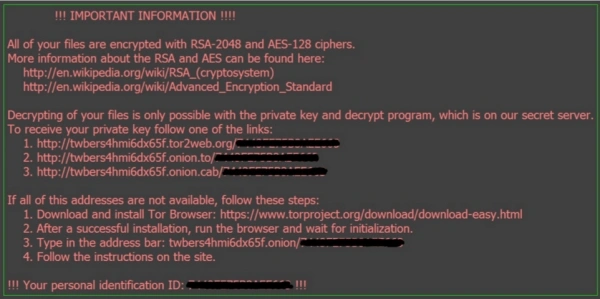

Komunikat wyświetlany przez najnowsze programy ransomware Locky. Źródło: McAfee.