Bezpieczny roaming Wi-Fi

-

- Kamil Folga,

- 24.05.2012, godz. 09:00

Jednym z najważniejszych aspektów tworzenia sieci bezprzewodowej w przedsiębiorstwie jest odpowiednia wydajność roamingu Wi-Fi. Równie istotne są bezpieczeństwo i szybkość przełączania między punktami dostępowymi. Ta ostatnia operacja powinna przebiegać bez utraty łączności i zauważalnych opóźnień.

Roaming Wi-Fi jest dosyć skomplikowanym procesem, polegającym na przełączaniu uwierzytelnionego klienta sieci bezprzewodowej między punktami dostępowymi w ramach jednorodnej infrastruktury bezprzewodowej. Przyczyna złożoności roamingu wynika głównie ze zróżnicowania strategii bezpieczeństwa w infrastrukturze bezprzewodowej.

Polecamy Jak zabezpieczyć sieć WiFi w firmie?

Bezpieczne i szybkie przełączanie ma szczególne znaczenie przy obsłudze aplikacji wrażliwych na opóźnienia, takich jak aplikacje głosowe czy wideo, ale także systemy ERP/CRM.

Jak realizowane jest przełączanie?

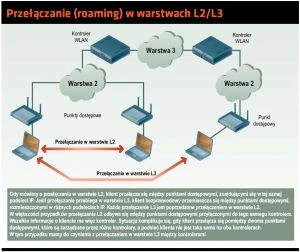

Standardowe przełączanie w sieci bezprzewodowej przebiega w bezpieczny, ale dosyć powolny sposób. Klient Wi-Fi przemieszcza się z obszaru znajdującego się w zasięgu punktu dostępowego A, do obszaru w zasięgu punktu dostępowego B. Jeżeli każdy punkt dostępowy znajduje się w tej samej podsieci IP, mamy do czynienia z przełączaniem w warstwie drugiej (L2).

Przełączanie (roaming) w warstwach L2/L3

Inny przypadek to, gdy klient Wi-Fi utraci połączenie i konieczne będzie przeprowadzenie ponownej asocjacji dla danego punktu dostępowego. Sytuacja ta występuje wtedy, gdy pojawią się interferencje, duża liczba błędnych ramek itp. W momencie utraty łączności z danym punktem dostępowym, klient skanuje cały zakres częstotliwości, odkrywając sąsiadujący punkt dostępowy o możliwie najlepszych parametrach. Kryteria wyboru nowego punktu dostępowego zależą od producenta sprzętu.

Polecamy Bezpieczeństwo WiFi - bezprzewodowe testy penetracyjne

Po przyłączeniu się do nowego punktu dostępowego, realizowane jest uwierzytelnianie - w standardowym modelu poprzez protokół 802.1X. Czas potrzebny na ten proces będzie w środowisku 802.1X znacznie dłuższy niż w sieciach otwartych lub opartych na PSK (Pre-Shared Keys). Aby więc uzyskać szybsze przełączanie, warto skorzystać z innych mechanizmów niż 802.1X (o czym dalej).

Punkt dostępowy, do którego przełączył się nasz klient, rozsyła ramkę rozgłoszeniową MAC do urządzeń sieciowych, wykorzystując adres źródłowy przełączającego się klienta. Ramka powoduje aktualizację tablic CAM wszystkich urządzeń, m.in. przełączników na trasie między punktami dostępowymi. Informowany jest także poprzednio wykorzystywany punkt dostępowy.